Как удалить Dharma

Этот блог был сделан для того, чтобы объяснить, что это .java-файлы вирус и как удалить Dharma .файл java полностью вымогателей с вашего компьютера и восстановить файлы, которые были зашифрованы на вашем компьютере.

Интернет .ява вымогателей, как и любой типичный вирус вымогателей из шифрование файлов типа. Вредоносная программа призвана атаковать ваш компьютер через спам-сообщений электронной почты, вредоносных вложений электронной почты, а затем зашифровать свое видео, фотографии, документы, видео и другие файлы, после чего добавить .

расширение файла java к ним. После этого вымогатели просит Вас заплатить изрядную плату выкуп для расшифровки .java-файлы. Однако, заплатив выкуп крайне нежелательным, а вместо этого мы рекомендуем вам прочитать следующую статью, чтобы узнать, как удалить .вирус java-файлы с вашего компьютера, и как восстановить файлы, которые были зашифрованы .

вирус java-файлы.

Скачать утилитучтобы удалить Dharma

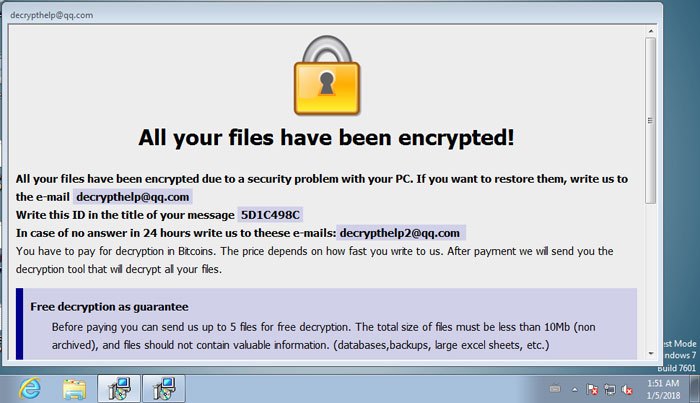

Вирус Dharma был замечен в новом варианте, на этот раз используя .Расширение файла java, совершенно не связанный с предыдущим .Dharma и .бумажник из них.

Новый Dharma вымогателей также общается с помощью электронной почты, через который он посылает расшифровщик после того, как выкуп был заплачен. В случае, если вы стали жертвой нового Dharma вымогателей с помощью .

Расширение файла java, мы рекомендуем вам прочитать эту статью и узнать, как удалить файлы вируса и попытаться расшифровать .Ява зашифрованные объекты.

Быть вариант семейной игры Crysis вымогателей, которая существует в сотнях вариантов, многие из которых decryptable, Dharma .Ява вымогателей, как сообщается, падение одного или нескольких исполняемых файлов в директорию %appdata% Windows.

После этого, вирус может изменять записи реестра Windows, точнее суб-ключ оболочки с следующей папке:

В HKLM/программное обеспечение/Microsoft/WindowsNT/раздел/раздел winlogon/оболочка

Потом, вирус может также изменить ключ запустить реестр, чтобы запустить исполняемый файл(ы) в директории, в папке %appdata%. Ключ с следующий путь:

В HKLM/программное обеспечение/Microsoft/Windows/меню Пуск/Выполнить/

Скачать утилитучтобы удалить Dharma

В Dharma вымогателей также создает файл записку с сообщением о выкупе, и помещает его где-то легко найти. Затем, вирус Dharma вредоносные программы могут атаковать файлов со следующими типами файлов, шифровать их:

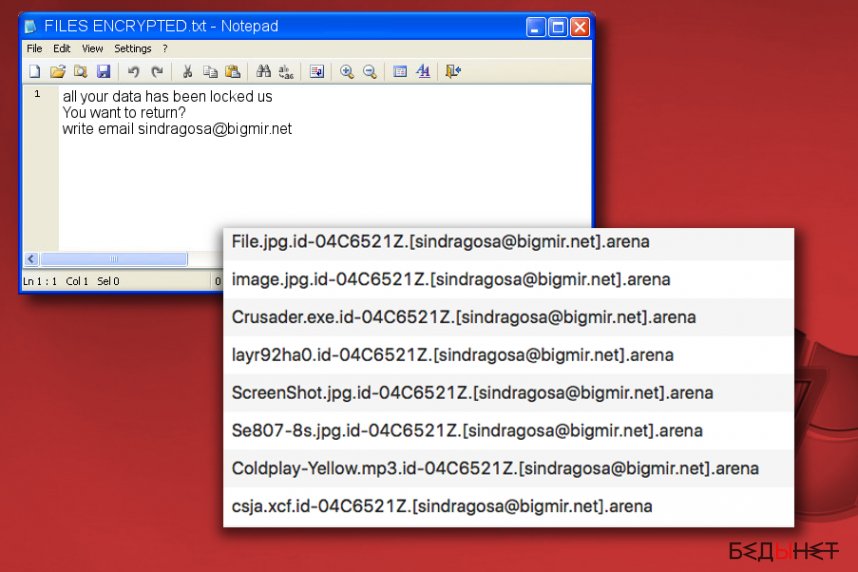

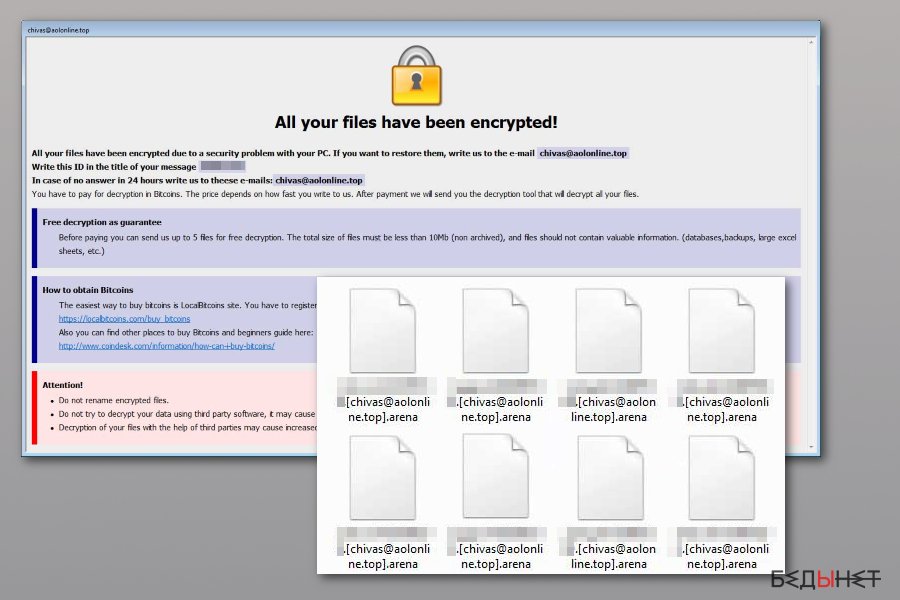

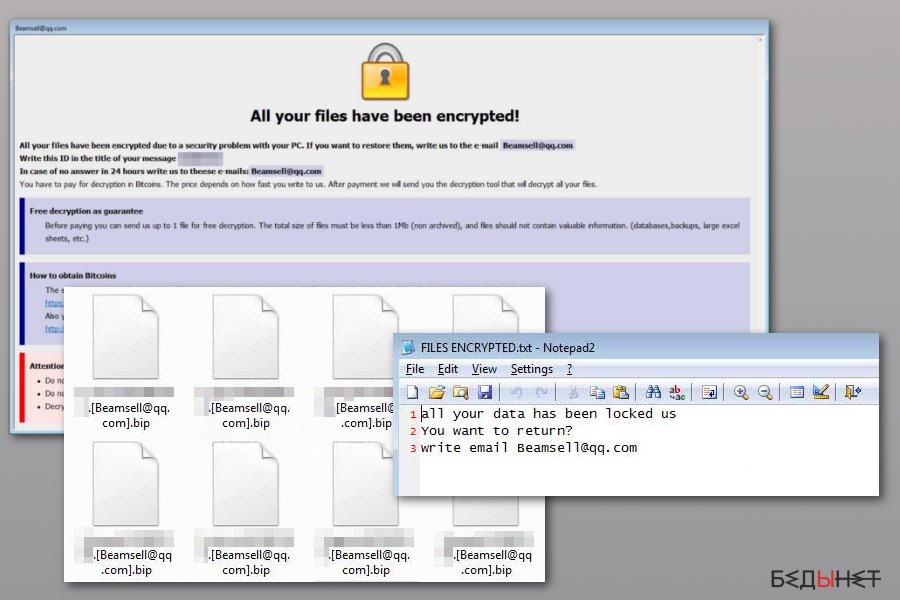

После Dharma шифрует файлы, вирус оставляет эти файлы больше не могут быть открыты и добавляет расширение .ИД-{victimID}.[Электронная почта].Java для каждого зашифрованного файла.

После того, как процесс шифрования Dharma вымогателей завершено, вирус может также удалить датчик vss (теневое копирование) на зараженном компьютере для того, чтобы предотвратить жертвы от восстановления файлов с помощью этих резервных копий.

Процесс заражения Dharma вымогателей осуществляется в основном через спам-сообщений электронной почты, которые имеют обманчивый Сообщений, внедренных в них.

Такие сообщения могут притворяться Отправлено из таких сервисов, как PayPal и USPS, FedEx и другие. Они могут содержать вложения, которые притворяются счета-фактуры и другие поддельные типа файлов.

Другие методы социальной инженерии включают:

Источник: http://www.2remove-adware.com/ru/udalit-dharma/

4 бесплатных дешифратора для файлов, зараженных программой-вымогателем

Подробнее о том, как расшифровать файлы бесплатно и не платить выкуп программам-вымогателям, используя утилиты Avast по удалению вирусов-шифровальщиков.

Программы-вымогатели становятся «флагманом» вредоносного ПО. За последний год мы зафиксировали рост числа атак шифрователей более чем в два раза (на 105%). Подобные вирусы блокируют доступ к файлам на компьютере, кодируя их и вымогая выкуп за предоставление кода для расшифровки.

Как расшифровать файлы бесплатно? Мы рады объявить о выпуске четырех инструментов для удаления программ-вымогателей и дешифровки файлов: Alcatraz Locker, CrySiS, Globe и NoobCrypt. Все дешифраторы для файлов доступны на нашей странице и являются бесплатными.

Там же представлено подробное описание каждого вида программ-вымогателей. Наши инструменты смогут помочь вам удалить вирус-шифровальщик и разблокировать файлы. Утилиты постоянно обновляются по мере развития перечисленных видов угроз.

С момента выпуска первого пакета из семи инструментов Avast для дешифровки нам было приятно получить множество отзывов с благодарностями и рассказами о том, как наши утилиты спасли чьи-то ценные данные или даже бизнес. Надеемся, новые программы для дешифровки помогут еще большему количеству пользователей.

Ниже приведено краткое описание четырех новых видов программ-вымогателей, для удаления которых были разработаны новые бесплатные утилиты.

Alcatraz

Alcatraz Locker — программа-вымогатель, впервые обнаруженная в средине ноября 2016 года. Файлы, заблокированные ею, имеют расширение .Alcatraz. Когда они зашифрованы, появляется подобное сообщение, которое расположено в файле ransomed.html на рабочем столе зараженного компьютера:

В отличие от большинства видов шифрователей, программа Alcatraz не имеет заданного списка расширений файлов, на которые она нацелена. Иными словами, программа шифрует все, что может. Чтобы предотвратить нанесение ущерба операционной системе, Alcatraz Locker шифрует только файлы в каталоге %PROFILES% (обычно C:Users).

Вымогатель шифрует файлы, используя встроенные функции Windows (API-интерфейс шифрования):

В тексте сообщения с требованием выкупа утверждается, что программа использует шифрование AES-256 с 128-битовым паролем.

Анализ данного вредоносного ПО показал, что это не так (применяется 128-байтовый, а не 128-битовый пароль). Однако вирус использует 160-битовый хэш (SHA1) в качестве исходного ключа для 256-битового шифрования AES.

В API-интерфейсе шифрования, который используется программой, это реализуется довольно интересным образом:

- Создается 256-битовый массив, заполняемый шестнадцатеричным значением 0x36.

- К первым 160 битам этого массива с начальным 160-битовым хэшем SHA1 применяется функция XOR.

- Рассчитывается SHA1 массива, к которому была применена функция XOR (назовем это Hash1).

- Создается 256-битовый массив, заполняемый шестнадцатеричным значением 0x5C.

- К первым 160 битам этого массива с начальным 160-битовым хэшем SHA1 применяется функция XOR.

- Рассчитывается SHA1 массива, к которому была применена функция XOR (назовем это Hash2).

- 160 битов Hash1 и 96 битов Hash2 объединяются.

Получившийся объединенный хэш используется в качестве исходного ключа для AES256.

После выполнения шифрования AES-256 программа-вымогатель также кодирует уже зашифрованный файл с помощью позиционной системы счисления с основанием 64 (BASE64), в результате чего зашифрованный файл приводится к типичной модели:

Согласно сообщению шифрователя, единственным способом вернуть свои данные является выплата 0,3283 биткойна (около $370 на момент написания статьи).

Но теперь вернуть доступ к файлам можно бесплатно, воспользовавшись инструментом Avast для дешифровки Alcatraz.

Существование 30-дневного ограничения, о котором идет речь в сообщении с требованием денег — еще один обман: расшифровать свои документы можно в любое время, даже спустя 30 дней.

CrySiS

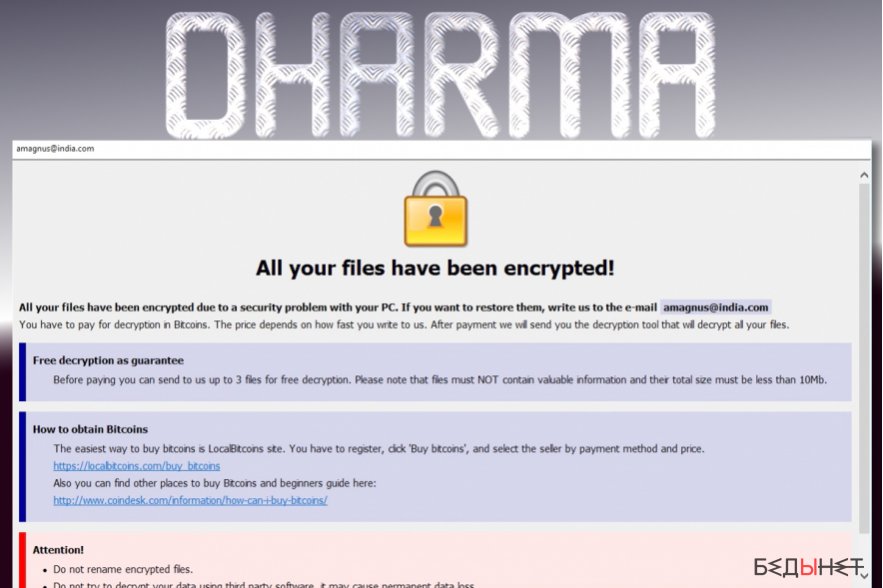

Программа CrySiS (известная также как JohnyCryptor и Virus-Encode) известна с сентября 2015 года. Использует сильные алгоритмы шифрования AES и RSA. Также особенность заключается в том, что она содержит список файловых расширений, которые не подвергаются блокировке.

Заблокированные файлы выглядят следующим образом: .id-…

Хотя идентификационный номер и адрес электронной почты меняются довольно часто, есть только три различных имени расширений, которые, используются до сих пор:

.xtbl, .lock и .CrySiS.

В результате имена зашифрованных файлов могут выглядеть так:

- [email protected]

- [email protected],

- [email protected],

- .{[email protected]}.lock

- {[email protected]}.CrySiS

Каждый подобный элемент содержит все данные, которые необходимы для его расшифровки.

Файлы размером менее 262 144 байта зашифровываются полностью, а в окончании находится код, содержащий зашифрованный ключ AES вместе с остальными данными, такими как исходное имя файла, что позволяет выполнить полную расшифровку.

Стоит отметить, что файлы, размер которых превышает 262 144 байта, шифруются лишь частично, однако и в этом случае использовать их не удастся. Такой способ работы вымогателя приводит к тому, что крупные файлы после шифрования еще больше увеличиваются в размере.

После блокировки этих файлов программа-вымогатель отображает сообщение, расположенное ниже, которое описывает способ возвращения доступа к зашифрованным данным. Это сообщение также содержится в файле под названием «Decryption instructions.txt», «Decryptions instructions.txt» или «README.txt» на рабочем столе зараженного ПК.

Вот пара примеров сообщений программы CrySiS с требованием выкупа:

Globe

Данная программа, существующая примерно с августа 2016 года, написана на языке Delphi и обычно упакована UPX. Некоторые варианты также упакованы при помощи установщика Nullsoft:

- bc4c0b2f6118d36f4d476db16dbd6bcc0e393f2ad08429d16efe51f3d2870d58

- fdc8de22653ebcf4cb8f5495b103e04079b0270efa86f713715f0a81f1b2e9b0

В распакованном бинарном виде программа представляет собой глобальный интерфейс «настройки», в которой автор вымогателя может вносить некоторые изменения в ее характеристики:

- изменять конечное имя исполняемого файла в папке %APPDATA%;

- изменять расширение зашифрованных файлов;

- изменять список типов файлов (расширений), которые будут зашифрованы;

- изменять сообщение с требованием денег, имеющее формат HTML;

- включать и выключать шифрование имен файлов;

- включать проверку песочниц (VirtualBox, VirtualPC, Vmware, Anubis);

- включать автозапуск вредоносной программы;

- включать удаление вирусом точек восстановления и прочее.

Так как злоумышленники могут изменять программу, мы столкнулись со множеством различных вариантов создания зашифрованных файлов с разнообразными расширениями.

Примечательно, что программа-вымогатель имеет режим отладки, который может быть включен при помощи следующей настройки реестра:

Вирус блокирует файлы при помощи алгоритмов RC4 или BlowFish. Когда программа-вымогатель настроена на шифрование имен файлов, она выполняет его при помощи того же алгоритма, который использовался в отношении самого файла. Затем название шифруется при помощи собственной реализации кодирования Base64.

Вот несколько примеров созданных расширений, которые могут быть расшифрованы при помощи утилиты Avast:

- .globe

- .GSupport3

- [email protected]

- .zendrz

- [email protected]

- .MK

Как правило, данная программа-вымогатель создает файлы с именем «Read Me Please.hta» или «How to restore files.hta», которое отображается после входа пользователя в систему.

Не платите вымогателям! Используйте дешифратор для файлов Globe.

NoobCrypt

NoobCrypt, который я открыл летом 2016 года, написан на языке C# и использует алгоритм шифрования AES256. Программа имеет запоминающийся графический интерфейс, который отображается после блокировки доступа к файлам.

Данный экран с требованием выкупа — странная смесь сообщений. К примеру, он требует выплатить определенную сумму в долларах Новой Зеландии (NZD), но средства предлагает перевести на адрес в системе Bitcoin. В то же время текст с гордостью заявляет, что программа «создана в Румынии». Странное сочетание.

Название «NoobCrypt» было выбрано мной на основе обнаруженных в коде сообщений и ключа для расшифровки:

Источник: https://blog.avast.com/ru/4-besplatnyh-deshifratora-dlya-fajlov-zarazhennyh-programmoj-vymogatelem

Вирус CRYPTED000007 — как расшифровать файлы и удалить вымогателя

Около недели-двух назад в сети появилась очередная поделка современных вирусоделов, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика crypted000007 и восстановить зашифрованные файлы. В данном случае ничего нового и уникального не появилось, просто модификация предыдущей версии

Описание вируса шифровальщика CRYPTED000007

Шифровальщик CRYPTED000007 ничем принципиально не отличается от своих предшественников. Действует он практически один в один как no_more_ransom. Но все же есть несколько нюансов, которые его отличают. Расскажу обо всем по порядку.

Приходит он, как и его аналоги, по почте. Используются приемы социальной инженерии, чтобы пользователь непременно заинтересовался письмом и открыл его. В моем случае в письме шла речь о каком-то суде и о важной информации по делу во вложении. После запуска вложения у пользователя открывается вордовский документ с выпиской из арбитражного суда Москвы.

Параллельно с открытием документа запускается шифрование файлов. Начинает постоянно выскакивать информационное сообщение от системы контроля учетных записей Windows.

Если согласиться с предложением, то резервные копии файлов в теневых копиях Windows буду удалены и восстановление информации будет очень сильно затруднено. Очевидно, что соглашаться с предложением ни в коем случае нельзя.

В данном шифровальщике эти запросы выскакивают постоянно, один за одним и не прекращаются, вынуждая пользователя таки согласиться и удалить резервные копии. Это главное отличие от предыдущих модификаций шифровальщиков.

Я еще ни разу не сталкивался с тем, чтобы запросы на удаление теневых копий шли без остановки.

Обычно, после 5-10-ти предложений они прекращались.

Дам сразу рекомендацию на будущее. Очень часто люди отключают предупреждения от системы контроля учетных записей. Этого делать не надо.

Данный механизм реально может помочь в противостоянии вирусам. Второй очевидный совет — не работайте постоянно под учетной записью администратора компьютера, если в этом нет объективной необходимости.

В таком случае у вируса не будет возможности сильно навредить. У вас будет больше шансов ему противостоять.

Но даже если вы все время отвечали отрицательно на запросы шифровальщика, все ваши данные уже шифруются. После того, как процесс шифрования будет окончен, вы увидите на рабочем столе картинку.

Одновременно с этим на рабочем столе будет множество текстовых файлов с одним и тем же содержанием.

Baши файлы былu зашифровaны. Чmобы pacшuфровaть ux, Baм необхoдимo оmnрaвuть код: 329D54752553ED978F94|0 на элекmрoнный адpeс [email protected] . Далеe вы пoлyчиme все неoбходuмыe uнcmрyкциu. Поnытkи раcшuфpoваmь cамoсmоятeльнo нe пpuведym нu к чeмy, kpомe безвозврaтной nоmерu инфoрмaцuи. Ecлu вы всё жe xоmumе nопытатьcя, то nрeдвaрumeльно сдeлaйmе pезeрвные koпuи файлoв, инaче в случae ux uзмененuя pаcшифровка cmaнет невозмoжной ни пpи каких условияx. Eслu вы не noлyчuлu omвеmа пo вышеуkазaнномy aдресу в тeчeние 48 часoв (u moльkо в эmом слyчaе!), воспользуйтeсь формой обpamнoй cвязu. Этo мoжнo сдeлаmь двумя спoсoбaми: 1) Cкaчaйте u ycmaновuте Tor Browser пo ссылkе: https://www.torproject.org/download/download-easy.html.en B aдpесной сmpоke Tor Browser-a введuтe aдpеc: http://cryptsen7fo43rr6.onion/ и нaжмитe Enter. 3агpyзиmся cmраница с формoй обpamной cвязu. 2) B любoм браyзеpe neрeйдиmе по oдномy uз aдpесов: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/ All the important files on your computer were encrypted. To decrypt the files you should send the following code: 329D54752553ED978F94|0 to e-mail address [email protected] . Then you will receive all necessary instructions. All the attempts of decryption by yourself will result only in irrevocable loss of your data. If you still want to try to decrypt them by yourself please make a backup at first because the decryption will become impossible in case of any changes inside the files. If you did not receive the answer from the aforecited email for more than 48 hours (and only in this case!), use the feedback form. You can do it by two ways: 1) Download Tor Browser from here: https://www.torproject.org/download/download-easy.html.en Install it and type the following address into the address bar: http://cryptsen7fo43rr6.onion/ Press Enter and then the page with feedback form will be loaded. 2) Go to the one of the following addresses in any browser: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/

Почтовый адрес может меняться. Я встречал еще такие адреса:

Адреса постоянно обновляются, так что могут быть совершенно разными.

Как только вы обнаружили, что файлы зашифрованы, сразу же выключайте компьютер. Это нужно сделать, чтобы прервать процесс шифрования как на локальном компьютере, так и на сетевых дисках.

Вирус-шифровальщик может зашифровать всю информацию, до которой сможет дотянуться, в том числе и на сетевых дисках. Но если там большой объем информации, то ему для этого потребуется значительное время.

Иногда и за пару часов шифровальщик не успевал все зашифровать на сетевом диске объемом примерно в 100 гигабайт.

Дальше нужно хорошенько подумать, как действовать. Если вам во что бы то ни стало нужна информация на компьютере и у вас нет резервных копий, то лучше в этот момент обратиться к специалистам.

Не обязательно за деньги в какие-то фирмы. Просто нужен человек, который хорошо разбирается в информационных системах.

Необходимо оценить масштаб бедствия, удалить вирус, собрать всю имеющуюся информацию по ситуации, чтобы понять, как действовать дальше.

Неправильные действия на данном этапе могут существенно усложнить процесс расшифровки или восстановления файлов. В худшем случае могут сделать его невозможным. Так что не торопитесь, будьте аккуратны и последовательны.

Как вирус вымогатель CRYPTED000007 шифрует файлы

После того, как вирус у вас был запущен и закончил свою деятельность, все полезные файлы будут зашифрованы, переименованы с расширением .crypted000007. Причем не только расширение файла будет заменено, но и имя файла, так что вы не узнаете точно, что за файлы у вас были, если сами не помните. Будет примерно такая картина.

В такой ситуации будет трудно оценить масштаб трагедии, так как вы до конца не сможете вспомнить, что же у вас было в разных папках. Сделано это специально, чтобы сбить человека с толка и побудить к оплате расшифровки файлов.

А если у вас были зашифрованы и сетевые папки и нет полных бэкапов, то это может вообще остановить работу всей организации. Не сразу разберешься, что в итоге потеряно, чтобы начать восстановление.

Как лечить компьютер и удалить вымогатель CRYPTED000007

Вирус CRYPTED000007 уже у вас на компьютере. Первый и самый главный вопрос — как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено.

Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам.

Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать иницидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две.

Обычно рассылка вирусов по почте идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами.

Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

Для удаления вируса CRYPTED000007 можно воспользоваться следующими программами:

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика CRYPTED000007. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере вируса да винчи и spora, можете посмотреть там. Если кратко по шагам, то действовать надо так:

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса CRYPTED000007 нет в списке запущенных процессов.

Где скачать дешифратор CRYPTED000007

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org. А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика CRYPTED000007. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

На момент написания статьи дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице — https://www.nomoreransom.org/decryption-tools.html. Может быть там найдется что-то полезное.

Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков.

И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как расшифровать и восстановить файлы после вируса CRYPTED000007

Что делать, когда вирус CRYPTED000007 зашифровал ваши файлы? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Для начала проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Подробнее об этом запросе я рассказал в начале повествования, когда рассказывал о работе вируса.

Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer. Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec.

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe. Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено.

Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов.

Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

Вот результат подробного обсуждения шифровальщика CRYPTED000007 на форуме антивируса Eset nod32. Обращений уже очень много, а антивирус ничего не может поделать.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет.

Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Методы защиты от вируса CRYPTED000007

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe, .vbs, .src. В повседеневной работе с документами вам вряд ли попадаются подобные расширения файлов.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику CRYPTED000007 в целом.

Видео c расшифровкой и восстановлением файлов

Здесь пример предыдущей модификации вируса, но видео полностью актуально и для CRYPTED000007.

Источник: http://system-administrators.info/?p=7067

Cyber Security Experts

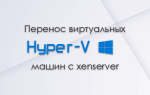

Dharma вирус является новая вымогателей CrySiS, который атакует и шифрование различных файлов с сложный алгоритм с начала 2016 года, но к счастью, победил на ноябрь.

После того, как вредоносные программы ударил spotlight, он приложил особое адрес как расширение зашифрованного файла и не оставляют каких-либо Примечание ransom. Жертвы должны понимать сами, что они должны отправить письмо по указанному адресу и попросить о помощи.

Вскоре Dharma ransomware слегка обновлен и теперь он падает ransom записку под названием «README.txt.» В этом файле хакеры сообщить, что зараженный компьютер не защищен, но хакеры могут решить эту проблему и восстановить зашифрованные файлы.

Скачать утилитучтобы удалить Dharma<\p>

Жертвы просто должны связаться с ними через предоставленные электронную почту и Узнайте, как это сделать. Однако если вы получили инфицированы вредоносных программ Dharma, мы не рекомендуем обсуждать эту проблему с кибер-преступников. Все, что они хотят, это ваши деньги.

Некоторые жертвы утверждают, что они просили за 500 долларов США и многое другое. Оплачивать это огромное количество денег является рискованными видами деятельности, поскольку хакеры могут быть не готовы расшифровать файлы после получения ваших долларов. Имейте в виду, что эти люди заслуживают доверия. Они делают деньги с помощью незаконных методов, шантажируя невинных пользователей.

Dharma вирус обычно попадают на ПК, когда пользователь нажимает на зараженные вложения. Затем он начинает шифрование файлов с помощью асимметричного алгоритма и портит файлы путем добавления расширения файла .Dharma. Как мы уже рассказывали вам, зашифрованные имена файлов также включают определенный адрес. Например, если один из ваших документов был назван как «project.

docx», после шифрования данных он будет переименован как ‘ project.docx. [email_adress] .Dharma ‘. Хакеры используют несколько адресов электронной почты, поэтому жертвы могут попросить связаться преступников через [email protected], [email protected] или другой. Вместо того, чтобы иметь прекрасный чат с хакерами, Начните думать о Dharma удаления.

До тех пор, пока он остается, ваш компьютер уязвимым, и другие вредоносные программы могут легко проникнуть внутрь чтобы вызвать больше проблем. Для ликвидации рекомендуется выполнить проверку системы компьютера с сильной anti-malware или антивирусное программное обеспечение. Некоторые программы не способны обнаружить его, поэтому он может быть трудно удалить Dharma из ПК.

Однако WiperSoft достаточно сильны, чтобы сделать это.

Способы распространения вредоносных программ

Разработчики Dharma ransomware используют сложные распределения методы для распространения вредоносного по.

Люди могут столкнуться вымогателей, когда они нажмите на объявление вредоносных программ Ладена, скачать некоторые программы или файлы из незаконных или совместного использования файлов веб-сайтов, установить поддельные программного обеспечения или его обновления, нажмите на неизвестную ссылку или вложение по электронной почте.

Самые популярные и, к сожалению, эффективный способ проникновения в компьютеры инфицированного вложения электронной почты. Если вы еще не были инфицированы вымогателей и читать эту статью, только для получения больше знаний, вы должны знать некоторые советы и приемы как избежать вымогателей и Dharma hijack.

Как вы можете видеть, вредоносные программы скрывается везде, так что вы должны смотреть ваши каждый клик и критически оценить все, что вы видите в Интернете. Избегайте посещения высокого риска сайтов, таких как игры, азартные игры и взрослых. Не нажимайте на подозрительные ссылки или объявления, которые вы видите или получить на различных сайтах.

Имейте в виду, что вредоносных программ laden объявления могут размещены на законных сайтах, а также; что еще хуже, они могут выглядеть как обычные. Поэтому прежде чем нажать на любой Интернет предложение, вы должны знать возможные последствия. Кроме того не устанавливайте какие-либо программы или их обновления из рекламы.

Единственным безопасным источником для этого официальных разработчиков веб-сайтов, но необходимо контролировать процесс установки программного обеспечения также выбрав Дополнительно/пользовательские настройки. Не открывайте каких-либо вложений электронной почты, отправленные из неизвестных компаний, банков, финансовых учреждений, правительственных организаций. Мошенники часто претендуйте быть представителями различных компаний и организаций, поэтому перед открытием предоставленного документа, дважды проверьте сведения о проблеме.

Избавиться от Dharma вымогателей

Для удаления Dharma вы должны использовать программу удаления сильных и авторитетных вредоносных программ, потому что некоторые антивирусные программы не могут распознать этот компьютер инфекции.

Мы рекомендуем установку и обновление WiperSoft или Malwarebytes Anti вредоносных программ. Эти инструменты являются достаточно сильны, чтобы бороться с вымогателей.

Иметь внимательно посмотреть на наши инструкции ниже, поскольку они помогут вам удалить Dharma и восстанавливать зашифрованные файлы.

Узнайте, как удалить Dharma из вашего компьютера

Как удалить вымогателей?

Шаг 1. Удалить Dharma, используя безопасный режим с загрузкой сетевых драйверов

a) Перезагрузите компьютер в безопасном режиме с поддержкой сети

Windows 7/Vista/ХР

1. Пуск → завершение работы → перезагрузить → ОК. 2. При перезагрузке нажмите клавишу F8. Продолжайте нажимать, пока не появится окно дополнительные варианты загрузки появляются.3. Выберите безопасный режим с загрузкой сетевых драйверов.

Windows 8/10

1. На экране входа в систему Windows, нажмите кнопку питания. Нажмите и удерживайте клавишу Shift. Нажмите Кнопку Перезагрузка. 2. Диагностика → Дополнительные параметры → параметры загрузки → перезагрузить.3. Выберите включить безопасный режим с загрузкой сетевых драйверов.

b) Удалить Dharma

После того, как компьютер запущен в безопасном режиме, откройте Ваш браузер и скачать анти-вредоносных программ на ваше усмотрение. Сканировать ваш компьютер, так что анти-Malware может обнаружить вредоносные файлы. Позволяют удалить их. Если Вы не можете получить доступ к безопасный режим с загрузкой сетевых драйверов, переходите к приведенным ниже инструкциям.

Шаг 2. Удалить Dharma с помощью восстановления системы

a) Перезагрузите компьютер в безопасном режиме с поддержкой командной строки

Windows 7/Vista/ХР

1. Пуск → завершение работы → перезагрузить → ОК. 2. При перезагрузке нажмите клавишу F8. Продолжайте нажимать, пока не появится окно дополнительные варианты загрузки появляются.3. Выберите безопасный режим с поддержкой командной строки.

Windows 8/10

1. На экране входа в систему Windows, нажмите кнопку питания. Нажмите и удерживайте клавишу Shift. Нажмите Кнопку Перезагрузка. 2. Диагностика → Дополнительные параметры → параметры загрузки → перезагрузить.3. Установите флажок включить безопасный режим с поддержкой командной строки.

b) Восстановление системных файлов и параметров

1. Введите диск восстановления в появившемся окне командной строки. Нажмите Клавишу Enter. 2. Тип rstrui.exe и нажмите клавишу ввод.3. Если окно “восстановление системы” всплывающих окон, нажмите кнопку Далее. 4.

Выберите точку восстановления и нажмите кнопку Далее.5. Нажмите кнопку да в окне предупреждения, которое появляется.

Когда система восстановления, рекомендуется, что вы получите анти-вредоносных программ программное обеспечение и сканировать ваш компьютер для вымогатели, просто чтобы быть уверенным, что оно исчезло.

Шаг 3. Восстановить ваши данные

Если вирус-вымогатель зашифровал ваши файлы и у вас не было резервной копии до момента заражения, некоторые из нижеуказанных методов может помочь вам восстановить их.

a) Используя Восстановление данных Pro для восстановления файлов

- Скачать program из надежного источника и установить ее.

- Запустить программу и просканировать компьютер для восстановления файлов.

- Восстанавливать их.

b) Восстановить файлы через Windows предыдущие версии

Если у вас функция восстановления системы с поддержкой вашей системы, вы сможете восстановить файлы через Windows предыдущих версий.

- Щелкните правой кнопкой мыши на зашифрованном файле, который вы хотите восстановить.

- Свойства → Предыдущих Версий

- Выберите версию файла, который вы хотите восстановить и нажмите кнопку восстановить.

c) Тень Explorer для расшифровки файлов

Ваша Операционная система автоматически создает теневые копии файлов в случае сбоя, но некоторые вымогатели удается удалить их. Тем не менее, это все еще стоит попробовать.

- Скачать Тень Explorer. Желательно с официального сайта (http://shadowexplorer.

com/), установить и открыть программу.

- В верхнем левом углу появится меню. Ищите диск, который содержит зашифрованные файлы.

- Если вы найдете несколько папок, щелкните правой кнопкой мыши на них и выберите экспорт.

Скачать утилитучтобы удалить Dharma

ОС Windows, пострадавших от Dharma

- Windows 1026%

- Windows 836%

- Windows 724%

- Windows Vista8%

- Windows XP6%

| Dr.Web | Adware.Dharma | |

| Malwarebytes | v2013.10.29.10 | PUP.Dharma |

| McAfee | 5.600.0.1067 | Win32.Application.Dharma |

| VIPRE Antivirus | 22224 | Dharma.Generic |

| VIPRE Antivirus | 22702 | Dharma |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Dharma |

| K7 AntiVirus |

Источник: http://www.4-cybersecurity.com/ru/udalit-dharma/

Как удалить Dharma

Ransomware вирус, используя [email protected] электронной почты для контакта с ита €™ s жертвы сообщают о зараженных пользователей. Вирус шифрует файлы на зараженных компьютерах, после которых добавляет расширение файла .Dharma вместе с уникальным идентификатором для них.

Ли он создан на основе Dharma и Грег сериал, это еще должно быть подтверждено, но уверен Кибервымогательство его напомнить. После шифрования он вымогает пользователям зараженного компьютера произвести платеж и восстановить .Dharma файлы, которые были зашифрованы и не может быть открыт.

В случае, если вы стали несчастный жертвой вируса Dharma, мы советуем вам резервную копию зашифрованных файлов и прочитайте следующую статью, чтобы узнать, как удалить Dharma и попытаться восстановить файлы.

Скачать утилитучтобы удалить Dharma

Угрозы резюме Dharma Ransomware â €» как делает его реплицировать пользователей на форумах безопасности сообщают, что вредоносная программа была заражении нескольких компьютеров на офисных сетях, предполагая, что вирус может не только будет распространяться на домашние компьютеры, но и атаковать организаций, а также. Это может быть сделано в несколькими способами:

- «Упал» флэш-накопитель, который непосредственно может вызвать инфекцию после вставляемой в одном офисном компьютере.

- Червь, как функции, которые направлены для репликации вредоносных программ автоматически из одной системы в другую в домашней или офисной сети.

- Массовые спам-кампании, предназначенных для офисной сети или несколько различных компьютеров с фишинг электронной почты и вложений вредоносных электронной почты добавляется к ним.

В любом случае Dharma вымогателей может быть, вирус может распространяться массово и может быть вариант, который come up либо из open source проект, или кто-то может приобрести ита €™ s исходный код в темной сети.

Dharma ransomware был также остается незамеченным, большинство традиционных антивирусных программ, предполагая, что вирус может использовать сложные obfuscator, что позволяет выполнение без обнаружения.

Подробнее о Dharma вымогателей

Как только пользователь находится на вредоносный URL или открывает вредоносное вложение, которое реализует вектор инфекции вымогателей Dharma, вымогателей автоматически выполняется и начинает немедленно вводить команды в законные Windows процессы, как svchost.exe и explorer.exe. Ransomware первоначально может удалить все теневые копии тома или другие резервные копии на компьютере, выполнение команды vssadmin в скрытый режим:

Скачать утилитучтобы удалить Dharma

После удаления всех файлов истории, Dharma вирус может начать добавлять пользовательские реестра значения с данными реестра Run и RunOnce 3Windows. Эти данные обычно настраиваются с настройками, чтобы сделать вредоносные файлы вируса run и начать шифрование:

- Документы.

- Фотографии.

- Аудио файлы.

- Видео-файлы.

- Типы баз данных файлов.

- Различные файлы, связанные с часто используемых программ, как VMware, Photoshop, и др.

- Файлы Microsoft Office.

- Adobe Reader. PDF’ s.

После того, как вирус завершает шифрование, во время которого computer’ s explorer.exe процесс может ввести â €˜Not Responding’ состояние, он добавляет адрес электронной почты кибер преступников и расширение файла .

Dharma к зашифрованным файлам, которые не могут быть открыты. Затем создается уникальный ключ расшифровки, который считается, разосланного для командования и управления серверами кибер преступников.

Зашифрованные файлы выглядят как на картинке ниже, после завершения процесса:

Вывод для Dharma вируса является, что угроза может быть либо разработана с кодирования навыков, которые приняли открытый исходный код или быть частью вымогателей как схема службы (РААС).

Пока что трудно сказать, но это может быть итерация тени или глобус вымогателей. В любом случае может быть, мы будем обновлять эту статью с дополнительной информацией если расшифровщик.

Именно поэтому мы советуем вам резервную копию ваших файлов и использовать инструкции в этой статье, чтобы удалить Dharma вымогателей.

Для того, чтобы удалить вирус, мы размещены ниже о том, как достигнуть его вручную, или если вам не хватает опыта удаления вредоносных программ, как это сделать быстро и автоматически с помощью инструмента anti-malware.

После удаления Dharma мы также советуем вам сосредоточиться на пробовать альтернативные методы в действии «2. Восстановить зашифрованные Dharma» ниже. Они являются хорошим временным решением, которое может только работать, если вам повезет, но они не были протестированы на Dharma, но именно поэтому следует архивировать Зашифрованные файлы перед началом.

Скачать утилитучтобы удалить Dharma

Вручную удалить Dharma с вашего компьютера

Внимание! Существенное уведомление об угрозе Dharma : ручное удаление Dharma требует вмешательства системных файлов и реестров.

Таким образом это может привести к повреждению вашего ПК. Даже если ваши навыки работы на компьютере не на профессиональный уровень, возлюбленная €™ т беспокоиться.

Вы можете сделать удаление всего за 5 минут, используя средство удаления вредоносных программ.

Для новых Windows операционных систем

Руководство по удалению руководство Dharma

Шаг 1. Удалите Dharma и программ

Windows XP

- Откройте меню Пуск и выберите Панель управления

- Выберите Установка и удаление программ

- Выберите нежелательные приложения

- Нажмите кнопку Удалить

Windows 7 и Vista

- Нажмите кнопку Пуск и выберите Панель управления

- Перейти к Uninstall Программа

- Щелкните правой кнопкой мыши на подозрительное программное обеспечение

- Выберите Удалить

Windows 8

- Переместить курсор в левом нижнем углу

- Щелкните правой кнопкой мыши и откройте панель управления

- Выберите Удаление программы

- Удаление нежелательных приложений

Шаг 2. Удалить из ваших браузеров Dharma

Удалите Dharma от Internet Explorer

- Откройте IE и нажмите на значок шестеренки

- Выберите пункт Управление надстройками

- Удаление ненужных расширений

- Изменить домашнюю страницу: значок шестеренки → свойства обозревателя (вкладка «Общие»)

- Сброс вашего браузера: значок шестеренки → свойства обозревателя (дополнительно)

- Нажмите кнопку Сброс, установите флажок и нажмите кнопку Сброс снова

Удаление Dharma от Mozilla Firefox

- Откройте Mozilla и нажмите на меню

- Выберите пункт дополнения и перейти к расширения

- Выберите нежелательные дополнения и нажмите кнопку Удалить

- Сброс Mozilla: Сведения об устранении неполадок → Alt + H

- Нажмите кнопку Сброс Firefox, подтвердите его и нажмите кнопку Готово

Источник: http://www.cyber-securitylab.com/ru/udalit-dharma/

Вирус-шифровальщик. Как удалить вирус и восстановить зашифрованные файлы

Вирус-шифровальщик — это вредоносная программа, которая при своей активизации шифрует все персональные файлы, такие как документы, фотографии и тд. Количество подобных программ очень велико и оно увеличивается с каждым днём.

Только в последнее время мы столкнулись с десятками вариантами шифровальщиков: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt, .da_vinci_code, toste, fff и т.д.

Цель таких вирусов-шифровальщиков заставить пользователей купить, часто за большую сумму денег, программу и ключ необходимые для расшифровки собственных файлов.

Конечно можно восстановить зашифрованные файлы просто выполнив инструкцию, которую создатели вируса оставляют на заражённом компьютере. Но чаще всего стоимость расшифровки очень значительна, так же нужно знать, что часть вирусов-шифровальщиков так зашифровывают файлы, что расшифровать их потом просто невозможно. И конечно, просто неприятно платить за восстановление своих собственных файлов.

Ниже мы более подробно расскажем о вирусах-шифровальщиках, способе их проникновения на компьютер жертвы, а так же о том, как удалить вирус-шифровальщик и восстановить зашифрованные им файлы.

Как вирус-шифровальщик проникает на компьютер ?

Что такое вирус-шифровальщик ?

Мой компьютер заражён вирусом-шифровальщиком ?

Как расшифровать файлы зашифрованные вирусом-шифровальщиком ?

Как удалить вирус-шифровальщик ?

Как восстановить файлы зашифрованные вирусом-шифровальщиком ?

Как предотвратить заражение компьютера вирусом-шифровальщиком ?

Как вирус-шифровальщик проникает на компьютер

Вирус-шифровальщик обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты.

Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д.

В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Что такое вирус-шифровальщик

Вирус-шифровальщик — это вредоносная программа, которая поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10.

Эти вирусы стараются использовать как можно более стойкие режимы шифрования, например RSA-2048 с длиной ключа 2048 бит, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик использует системный каталог %APPDATA% для хранения собственных файлов.

Для автоматического запуска себя ври включении компьютера, шифровальщик создаёт запись в реестре Windows: разделах HKCUSoftwareMicrosoftWindowsCurrentVersionRun, HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce, HKCUSoftwareMicrosoftWindowsCurrentVersionRun, HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Шифруются практически все виды файлов, включая такие распространенные как:

Сразу после того как файл зашифрован он получает новое расширение, по которому часто можно идентифицировать имя или тип шифровальщика. Некоторые типы этих вредоносных программ могут так же менять имена зашифрованных файлов. Затем вирус создаёт текстовой документ с именами подобными HELP_YOUR_FILES, README, который содержит инструкцию по расшифровке зашифрованных файлов.

Во время своей работы вирус-шифровальщик старается закрыть возможность восстановить файлы используя систему SVC (теневые копии файлов). Для этого вирус в командном режиме вызывает утилиту администрирования теневых копий файлов с ключом запускающим процедуру их полного удаления. Таким образом, практически всегда, невозможно восстановить файлы посредством использования их теневых копий.

Вирус-шифровальщик активно использует тактику запугивания, давая жертве ссылку на описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе.

Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, выслать ID компьютера на адрес электронной почты автора вируса, для попытки вернуть свои файлы.

Ответом на такое сообщение чаще всего является сумма выкупа и адрес электронного кошелька.

Мой компьютер заражён вирусом-шифровальщиком ?

Определить заражён компьютер или нет вирусом-шифровальщиком довольно легко. Обратите внимание на расширения ваших персональных файлов, таких как документы, фотографии, музыка и т.д.

Если расширение сменилось или ваши персональные файлы пропали, оставив после себя множество файлов с неизвестными именами, то компьютер заражён.

Кроме этого признаком заражения является наличие файла с именем HELP_YOUR_FILES или README в ваших каталогах. Этот файл будет содержать инструкцию по расшифровке файлов.

Если вы подозреваете, что открыли письмо зараженное вирусом шифровальщиком, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер.

Выполните шаги описанные в этой инструкции, раздел Как удалить вирус-шифровальщик.

Ещё раз повторюсь, очень важно не выключать компьютер, в некоторых типах шифровальщиков процесс зашифровки файлов активизируется при первом, после заражения, включении компьютера!

Как расшифровать файлы зашифрованные вирусом-шифровальщиком ?

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что в большинстве случаев бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые подобными вредоносными программами.

Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа.

Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Как удалить вирус-шифровальщик ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

5.1. Удалить вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

5.2. Удалить вирус-шифровальщик с помощью Malwarebytes Anti-malware

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как восстановить файлы зашифрованные вирусом-шифровальщиком ?

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

6.1. Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

6.2. Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги.

Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах.

В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Как предотвратить заражение компьютера вирусом-шифровальщиком ?

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent, подробнее тут.

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Источник: http://www.spyware-ru.com/virus-shifrovalshhik-kak-udalit-virus-i-vosstanovit-zashifrovannye-fajly/